Constat

J’aimerais vous parler de sécurité informatique. Je ne veux pas être alarmiste mais aujourd’hui force est de constater que tout le monde est concerné (La cyberdélinquance est désormais « un phénomène de masse » – Le Monde 20 juin 2018).

Tout le monde s’accordera à dire que 0 0 0 0 ou 1 2 3 4 5 6 sont des mots de passe à proscrire; gros rires autour du café quand votre collègue vous dit que son mot de passe (le seul pour tous ses comptes) est le nom de son poisson rouge.

Mais la prise de conscience de la vulnérabilité de son écosystème numérique s’arrête généralement là. Pire, comme l’explique très bien cet article (Ouest France 1er février 2018) « en dépit du nombre d’affaires de cybercriminalité et de leur médiatisation de plus en plus forte, trop de personnes ont tendance à se sentir invincibles et à négliger les précautions les plus élémentaires pour se protéger« .

Vous vous reconnaissez ?

Les contours de cette vulnérabilité sont multiples. 81 % des entreprises françaises sont attaquées sous diverses formes : ransomware (61 %), déni de service (38 %), défiguration de site web (23 %) ou encore le vol de données personnelles (18%). Les conséquences sont énormes : impact sur l’image vis-à-vis des clients, fournisseurs, partenaires et même vos collaborateurs; temps et argent dépensés à réparer ce qui aurait pu être prévenu par une sensibilisation des ressources humaines. (Lire l’article complet de Microsoft).

Les risques

C’est donc autant à titre personnel que professionnel que tout un chacun doit être vigilant. Ne préjugeons pas de ce que vous faites à la maison mais imaginons facilement que votre carte bleue est enregistrée sur votre compte Amazon et d’autres services, vous vous connectez à tout et n’importe quoi avec le Facebook connect’, vous faites attention mais il arrive toujours ce mail où par mégarde vous ouvrez la pièce jointe (vite, la poubelle! Ouf, il ne s’est rien passé… enfin c’est ce que vous croyez).

Pour ce qui est du point de vue professionnel, si vous êtes lecteur de ce blog je dirais que le n° de carte bleue de votre structure est enregistré sur au moins un compte utilisateur (par exemple Apple, Adobe, Facebook et/ou Google pour les pubs) et vous manipulez des données personnelles à vous en casser la tête sur le RGPD depuis 6 mois. Vous gardez aussi un paquet de dossiers sur votre PC parce qu’on vous a dit qu’il ne fallait pas trop encombrer le serveur (si vous en avez un) mais vous ne faites une sauvegarde que quand vous y pensez (une fois tous les jamais, pas plus souvent c’est pas la peine).

Vous sentez poindre les problèmes exposés dans le paragraphe précédent? Non, je ne suis pas alarmiste. Je vais y venir plus loin.

Pour ma part j’utilise un mot de passe super secure. J’en suis tellement fier que je vous le donne : w7b7o5r4. Il y a des chiffres et des lettres. Bref c’est le top du top, la preuve en 15 ans de vie commune ma femme ne l’a toujours pas retenu. Sauf que ce mot de passe, il est connu des hackers. J’ai même reçu courant janvier le fameux mail qui circule beaucoup depuis l’été dernier d’un quidam m’expliquant qu’il connait un de mes mots de passe. DIANTRE!

La veille se fait aussi sur vos failles de sécurité

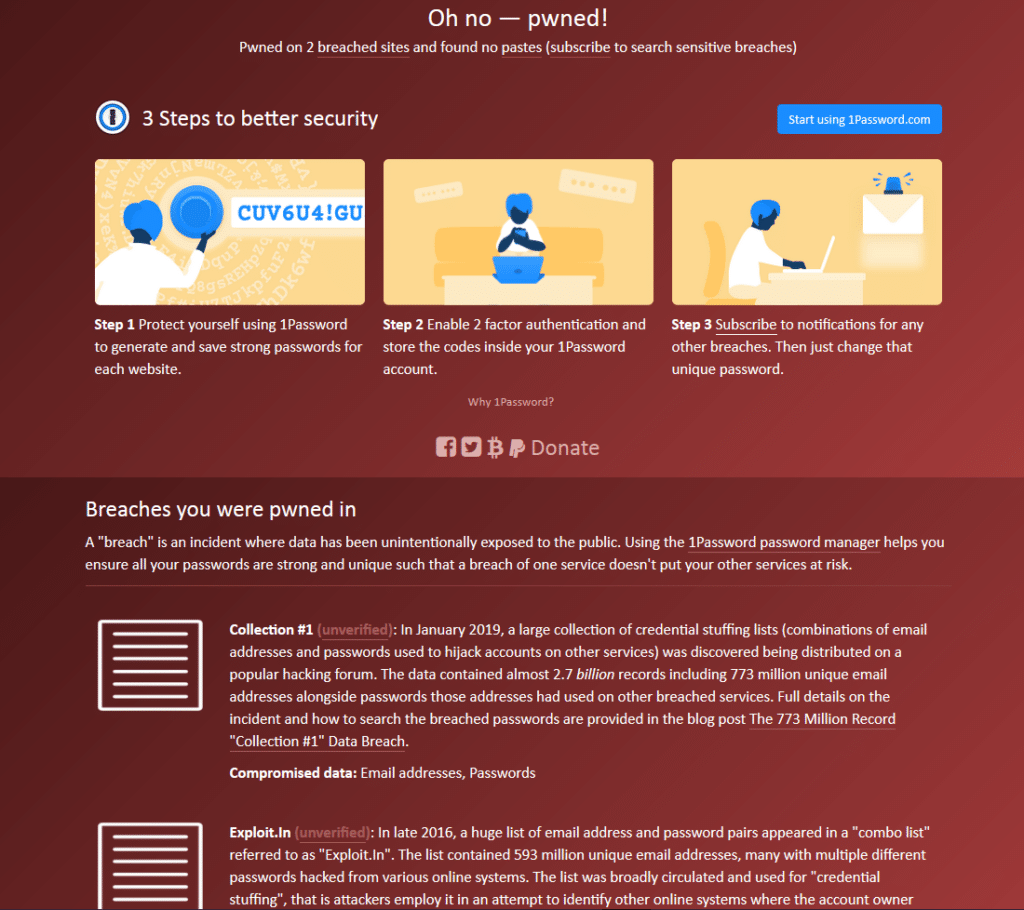

Branle-bas de combat, je pars à la chasse aux infos sur la sécurité de mes comptes avec un site que je viens de découvrir alors : https://haveibeenpwned.com/ . Ce site internet est le fruit du travail de Troy Hunt, chercheur en cybersécurité. C’est un outil qui permet de faire une recherche sécurisée pour vérifier si un identifiant mail ou un mot de passe apparaît parmi les données qui ont fuité à l’occasion d’une brèche de sécurité ou dans une base de données qui traîne sur le net plus ou moins dark. Résultat en image ci-dessous: mon adresse mail apparaît dans deux fichiers qui compilent des combinaisons identifiants/mot de passe.

Que s’est-il passé ? Très vraisemblablement, je me suis inscrit il y a 15 ans sur un forum où pas grand chose n’était sécurisé à l’époque. Accéder à ce forum représente peu d’intérêt pour un tiers. En revanche, parier que j’utilise la même combinaison sur d’autres comptes (google, facebook, etc.) peu se révéler payant et ouvrir la boîte de Pandore.

J’ai vu d’autres données personnelles et professionnelles qui se sont retrouvées dans la nature suite aux brèches de sécurité d’Adobe (octobre 2013), Bitly (mai 2014), LinkedIn (mai 2012, découverte en mai 2016!). (Consulter la liste des sites ayant connu des fuites de données).

Le temps d’une phrase je vais être alarmiste : « coucou les collègues de réseau, j’ai testé vos adresses… »

Fin du suspens pour ma part : je n’utilise jamais deux fois le même mot de passe et quant à celui-ci en particulier je ne l’utilise plus depuis 2 ans au moins. En effet, depuis quelques années maintenant j’utilise un gestionnaire de mots de passe : Keepass.

Keepass, votre coffre-fort numérique

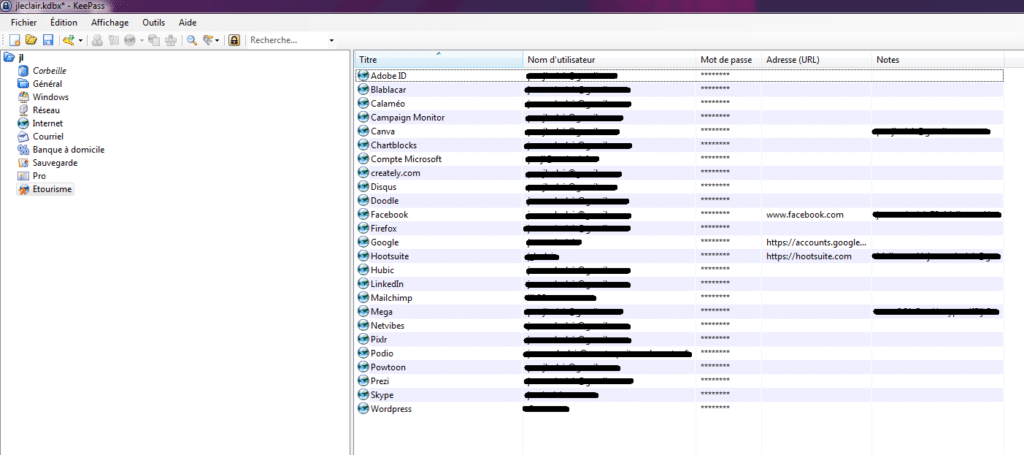

J’ai adopté cet outil très simple d’utilisation car il permet de gérer de nombreux comptes utilisateurs, générer un mot de passe aléatoire complexe pour chaque compte et de s’en souvenir à ma place. J’ai dans ma base de données environ 130 comptes personnels/professionnels pour lesquels je n’ai pas à me soucier de mes mots de passe, les apprendre ou les noter sur un carnet voire dans un fichier .txt nommé mdp enregistré sur mon bureau.

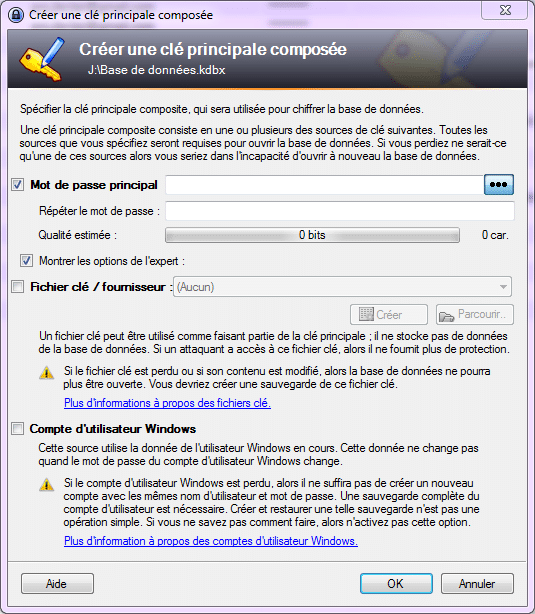

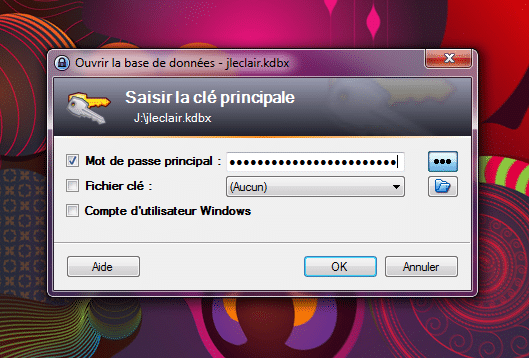

Concrètement voici comment cela fonctionne. Keepass vous invite à la création de votre fichier à entrer une clé maîtresse. C’est l’unique mot de passe qu’il faudra retenir. Faites un petit effort, vous arrivez à vous rappeler de quelques dates anniversaires importantes. Une clé de 24 caractères, ce n’est pas si insurmontable que ça. Tout le reste, c’est Keepass qui s’en charge et les données sont cryptées.

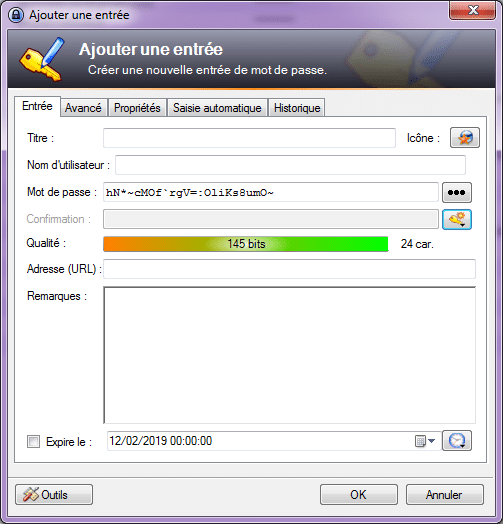

L’étape suivante consiste à créer les différentes entrées : URL de connexion, identifiant, mot de passe, mail associé, etc. Un générateur de mot de passe entièrement paramétrable nous assiste.

L’utilisation est ensuite très simple : des boutons permettent de copier/coller identifiant et mot de passe de connexion. Les données sont automatiquement supprimées du presse papier après 10 secondes. Ainsi vous ne tapez pas d’informations qui pourraient être collectées par des logiciels qui enregistrent ce que vous tapez au clavier et les données sensibles ne restent pas en mémoire temporaire tout le temps de votre session.

Quelques autres avantages de Keepass : il est traduit en français; il existe de nombreux plugins pour l’intégrer à un navigateur (firefox, chrome) ou synchroniser la base de données avec différents services cloud (google drive, one drive, dropbox). Ce dernier plug-in est très pratique pour utiliser un fichier à jour sur d’autres appareils. De mon côté, j’utilise l’application Android sur mon smartphone avec la base de données enregistrée sur un cloud.

Autre bon point, Keepass existe en version portable. J’ai toujours mon fichier avec moi et le logiciel tourne sur une clé usb directement pour un accès sur différents postes.

Activez également l’identification en deux étapes. À chaque nouvelle connexion, un sms vous est envoyé avec un code unique à durée limitée.

Avec ces quelques conseils, vous commencerez à faire preuve de prudence pour garantir l’intégrité de vos données et celles qui vous sont confiées.